Dans le vaste champ de la pensée numériste , il existe un espace d’échange, de vente, de partage et de vol de données qu’on appelle Internet. Comment ça marche, au juste? Comment s’imagine-t-on Internet? Notre imaginaire d’Internet diffère selon les modèles de diffusion glanés dans l’histoire des médias (et, bien sûr, selon notre âge, sans doute…) :

- Point-to-point: L’information est émise à partir d’un point et va vers un autre point. Les usagers se connectent puis se partagent et échangent avec une autre personne à la fois. Ça donne l’impression d’un tête-à-tête. Le téléphone, à moins de faire un appel-conférence, illustre ce modèle-là.

- Point-to-mass: L’information est émise à partir d’un point et va vers plusieurs points récepteurs en même temps. La télévision est un exemple. Elle diffuse un programme (Les feux de l’amour, mettons) dans les salons à 13 h 30. À ce moment, des millions de téléspectateurs (bon, n’exagérons rien, ici, disons 284 téléspectateurs) regardent ce programme. Un point – la télévision – vers plusieurs points en même temps – les téléspectateurs. La radio traditionnelle fonctionne aussi sur ce modèle. Jésus aussi, les preachers et parfois certains professeurs. Malheureusement, ils ne sont pas de véritables médias…

- Through-one-point ou Mass-to-point-to-mass: L’information est émise par plusieurs points émetteurs qui la font traverser à travers un seul point. Cette information est ensuite rediffusée vers un ensemble de points. Le point central est un système de centralisation qui nous donne l’impression d’être dans un réseau un-à-un. Et ce système de centralisation, c’est Google, Facebook, etc. Internet se rapproche surtout de ce modèle-là.

Tout le monde s’est toujours imaginé Internet de même :

Quelques mots sur les infrastructures qui ont favorisé l’émergence puis l’étendue du numérique. On fait un saut dans l’histoire, question de voir que Google n’a pas réinventé la roue, mais a plutôt sauté sur une occasion en or pour se placer dans une infrastructure vierge en développement et ainsi étaler son empire.

Fin du XIXe, les États-Unis sont sillonnés par un immense réseau de voies ferrées qui dessert l’ensemble du territoire, des villes, des villages, etc. L’arrivée d’autres moyens de transport comme la voiture, l’avion et le bixi calme l’intérêt de la population pour le train et amène les compagnies ferroviaires à vendre une partie de leur réseau qu’elles n’utilisent plus. Mais diantre, qui pouvait bien vouloir acheter ça? On vous le donne en mille : des compagnies de télécommunication! Pourquoi? Parce que toutes les lignes de chemins de fer étaient déjà plates et parce que l’espace était déjà terraformé pour accueillir tout un réseau de filage et de fibre optique, sans oublier la signalisation en place des trains et des passages. Cette infrastructure déjà existante permettait ainsi de passer des fils avec beaucoup moins d’efforts. Bye bye Southern Pacific Railroad! Bonjour Southern Pacific Railroad Internal Networking Telephony (aka SPRINT)!

⛏ → → → → → → → → →

Référence: Tung-Hui Hu, A Prehistory of the Cloud

Voir qu’on va lire ça…

Philippe-Aubert s’appuie ici sur le sociologue Michael Kwet pour aborder le phénomène des colonies numériques, un phénomène librement inspiré par le colonialisme old school des puissances européennes. Pourquoi parler de ça? Parce que c’est important de ne pas ignorer l’aspect géopolitique de l’infrastructure numérique. Vous ne verrez plus vos téléphones, vos applications de travail et votre facture de télécommunication du même œil, et c’est tant mieux.

Cette nouvelle forme de colonialisme n’a rien à envier aux précédentes puisqu’elle reproduit exactement le même modèle au vu et au su de l’humanité et ce, dans la plus grande légalité. Le Nord s’approprie les ressources du Sud sous prétexte de régler les problèmes du Sud. Global North vs Global South = colonialisme numérique. Et comme dans toute forme de colonialisme, une des parties va en payer le prix…

Mais qu’est-ce qu’une colonie numérique? C’est une forme structurelle de domination exercée par le contrôle et la propriété centralisés des trois piliers de l’écosystème numérique :

- le logiciel

- le matériel

- la connectivité du réseau

En gros, qu’est-ce que ça implique? Ça implique que les usagers n’ont pas vraiment le choix des logiciels et des applications à utiliser, qu’ils sont asservis à des géants qui ne veulent que de l’argent, qui contrôlent leurs données, qui les obligent à acheter leurs téléphones cellulaires sur lesquels ils doivent installer leur système d’exploitation pour se connecter sur leur réseau. Et, non, ce n’est pas un complot.

Mais qui peut bien faire une chose pareille? Indice : mon premier est un synonyme d’homme. Mon second est un synonyme de dame. Mon tout est un acronyme de cinq lettres. GAFAM! (Gars-Femme, la pognez-vous?)

Alors, quelles sont les similarités du colonialisme numérique avec le bon vieux colonialisme tel que connu dans l’histoire pas toujours propre de l’Occident? Au moins cinq choses :

- La domination économique

- La domination structurelle de l’architecture numérique

- Le capitalisme de surveillance globale

- La surveillance par l’État impérial

- La domination idéologique de l’hégémonie technologique américaine

La première similarité, c’est la domination économique. Qu’est-ce? C’est lorsque des grandes corporations de pays dit « dominants » (les colonisateurs) vont s’implanter dans d’autres pays (souvent en voie de développement) pour en extraire les ressources et se les approprier. Par exemple, plusieurs pays en Afrique ont été des colonies de France ou de Belgique, et se sont vus dépouiller de leurs terres, des pierres précieuses de leur sous-sol, des ressources comme le caoutchouc, etc. au bénéfice des Européens. C’est ce qu’on appelle la théorie de l’extractivisme.

Les colonies numériques vont faire la même chose, mais avec des ressources moins collantes que le caoutchouc, mais ô combien de la même valeur : les données. Les colonisateurs numériques (ceux que Kwet appelle le Global North) vont extraire des données ailleurs. À la place des terres et des mines, ce sont les transactions, les données, les likes qui sont les nouveaux diamants à prélever. Et c’est sans surprise qu’on apprend que cette domination est facilitée par les GAFAM, qui fournissent les pioches et les instruments d’extraction de données comme les moteurs de recherche, les navigateurs web, les logiciels de streaming, les réseaux sociaux, etc. Saviez-vous qu’en Afrique du Sud, 72% des pubs locales sont sur FB et 18% sur Google? Plusieurs compagnies doivent se frotter les mains de satisfaction de voir leurs ventes exploser parce qu’elles ont ciblé leur clientèle parfaitement grâce aux données glanées dans la population…

La deuxième caractéristique d’une colonie numérique, c’est la domination structurelle de l’architecture numérique. Par exemple, des magnats, des minières mettons, qui possèdent toutes les ressources du sous-sol d’un pays finissent par posséder aussi… les banques! Épeurant? Un autre exemple? L’ensemble des chemins de fer d’une colonie a été construit avant tout pour le pays colonisateur et non pour les communautés locales. Pourquoi? Pour faciliter les déplacements des dirigeants et le transport des marchandises.

Dans le cas d’une colonie numérique, les géants (le Global North), surtout américains, vont installer dans le sud (le Global South) des infrastructures numériques pour leur propre richesse. Il vont imposer l’utilisation de Google ou de Microsoft, par exemple. La domination s’effectuera ainsi par un contrôle du code. Avez-vous déjà essayé de configurer le moteur de recherche Google en jouant dans le code du programme? Êtes-vous capable de modifier le code de votre système d’exploitation Windows ou Mac OS? Avez-vous déjà détourné l’interface Android de votre téléphone pour lui donner le visuel que vous vouliez ou lui ajouter des nouvelles fonctions? À moins d’être un geek ou une geekette fini.e ou d’être pro dans le hackage, vous avez répondu NON aux questions précédentes. Pourquoi? Parce que les applications et les logiciels sont conçus pour que le commun des humains soit dans le noir total vis-à-vis leur conception. Ça permet aux grosses compagnies de garder un contrôle sur leurs outils et, surtout, sur les données récoltées. Comme on dit : Code is law. Un autre exemple? Le nuage qui donne l’impression que tout flotte dans le vide, que les données sont inatteignables, qu’il y a des anges tout nus pour les protéger… n’existe pas : There is no cloud, it’s just someone else’s computer, comme le dit le vieil adage. Vos données ne sont plus sur vos machines, elles sont sur celles de quelqu’un d’autre, ailleurs.

Dans le cas d’une colonie numérique, les géants (le Global North), surtout américains, vont installer dans le sud (le Global South) des infrastructures numériques pour leur propre richesse. Il vont imposer l’utilisation de Google ou de Microsoft, par exemple. La domination s’effectuera ainsi par un contrôle du code. Avez-vous déjà essayé de configurer le moteur de recherche Google en jouant dans le code du programme? Êtes-vous capable de modifier le code de votre système d’exploitation Windows ou Mac OS? Avez-vous déjà détourné l’interface Android de votre téléphone pour lui donner le visuel que vous vouliez ou lui ajouter des nouvelles fonctions? À moins d’être un geek ou une geekette fini.e ou d’être pro dans le hackage, vous avez répondu NON aux questions précédentes. Pourquoi? Parce que les applications et les logiciels sont conçus pour que le commun des humains soit dans le noir total vis-à-vis leur conception. Ça permet aux grosses compagnies de garder un contrôle sur leurs outils et, surtout, sur les données récoltées. Comme on dit : Code is law. Un autre exemple? Le nuage qui donne l’impression que tout flotte dans le vide, que les données sont inatteignables, qu’il y a des anges tout nus pour les protéger… n’existe pas : There is no cloud, it’s just someone else’s computer, comme le dit le vieil adage. Vos données ne sont plus sur vos machines, elles sont sur celles de quelqu’un d’autre, ailleurs.

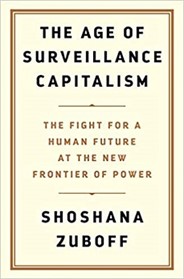

Une autre similarité du colonialisme numérique avec le colonialisme traditionnel (c’est terrible de dire ça de même…), c’est la question du capitalisme de surveillance global (et, oui, c’est aussi pire que ce que son nom laisse présager). Au cœur de ce concept, il y a une entité pas si abstraite nommée Big Data. Big Data contient une quantité massive de données destinées aux intérêts ($$$) des corporations. Big Data viole allègrement la vie privée par l’essence même de sa conception en notant et en collectant tout ce que les utilisateurs font sur le web : oui, on nous surveille. Les propriétaires de Big data ont un avantage économique ÉNORME face au futur : ils savent ce que les usagers font et ce qu’ils aiment, et ils peuvent anticiper leurs besoins. C’est le temps de liker si vous lisez ça sur Facebook.

Parlant de Facebook, c’est un super exemple pour illustrer le concept de capitalisme de surveillance global. L’« innocente » plateforme qui servait, à l’origine, à noter du monde est devenue la moissonneuse-batteuse des données personnelles. Vos likes, votre communauté, vos photos, vos commentaires sont précieusement recueillis par le géant qui les redistribue à qui de droit. Facebook vous connaît si bien qu’il anticipe vos comportements et vos actions. Chaque utilisateur travaille gratuitement (lire ici : « est exploité ») en fournissant ses données à la plateforme qui, elle, fait BEAUCOUP d’$$$ avec ça. Par ailleurs, il est impossible pour le Sud global de compétitionner sur ces plans-là sans avoir de redevances. Et comme les structures de la colonie numérique sont déjà déployées, elles sont difficiles à défaire et, finalement, IL EST TROP TARD! Personne ne possède ses données sur Facebook! C’est ce qu’on appelle la Data-monopolisation. Et pour ajouter une couche de crémage indigeste là-dessus, ce capitalisme de surveillance est possible par une sympathiques alliance entre les GAFAM et les agences de renseignements qui permettent le Imperial state surveillance, une autre caractéristique de la colonie numérique à laquelle nous arrivons dans les prochaines lignes. Partez pas, là! Ça continue d’être aussi déprimant.

Parlant de Facebook, c’est un super exemple pour illustrer le concept de capitalisme de surveillance global. L’« innocente » plateforme qui servait, à l’origine, à noter du monde est devenue la moissonneuse-batteuse des données personnelles. Vos likes, votre communauté, vos photos, vos commentaires sont précieusement recueillis par le géant qui les redistribue à qui de droit. Facebook vous connaît si bien qu’il anticipe vos comportements et vos actions. Chaque utilisateur travaille gratuitement (lire ici : « est exploité ») en fournissant ses données à la plateforme qui, elle, fait BEAUCOUP d’$$$ avec ça. Par ailleurs, il est impossible pour le Sud global de compétitionner sur ces plans-là sans avoir de redevances. Et comme les structures de la colonie numérique sont déjà déployées, elles sont difficiles à défaire et, finalement, IL EST TROP TARD! Personne ne possède ses données sur Facebook! C’est ce qu’on appelle la Data-monopolisation. Et pour ajouter une couche de crémage indigeste là-dessus, ce capitalisme de surveillance est possible par une sympathiques alliance entre les GAFAM et les agences de renseignements qui permettent le Imperial state surveillance, une autre caractéristique de la colonie numérique à laquelle nous arrivons dans les prochaines lignes. Partez pas, là! Ça continue d’être aussi déprimant.

P.S. : Vous avez envie d’en savoir plus? Plongez là-dedans : du karaté mental pour vous outiller contre l’abus des majors numériques :

Quoique légèrement effrayant, le programme PRISM est un excellent exemple de surveillance par un état impérial. Qu’est-ce que PRISM? Wikipédia nous apprend que c’est un programme américain de surveillance électronique (un parmi d’autres), créé en 2007, qui collecte des renseignements à partir d’Internet et d’autres fournisseurs de services électroniques. En fait, il s’agirait plus d’un moteur de recherche ultra puissant qui permet à la National Security Agency (NSA) aux États-Unis d’interroger des masses de données importantes issues de divers services (Apple, Facebook, Google, YouTube, Microsoft, Skype, etc.) presque en temps réel, afin de trouver un nom, un lieu, une date, etc., dans les courriels, les messages instantanés, les communications vidéo ou autres documents. (Ça, ça vient d’ici : https://www.lemonde.fr/technologies/article/2013/07/02/prism-snowden-surveillance-de-la-nsa-tout-comprendre-en-6-etapes_3437984_651865.html)

Les informations tirées de PRISM sont classées, c’est-à-dire que leur accès est restreint à un groupe spécifique de personnes par une loi ou un règlement (merci encore, Wikipédia, https://fr.wikipedia.org/wiki/Information_classée_secrète). Cet ensemble d’outils et de logiciels est utilisé pour recueillir des informations sur des personnes qui vivent hors des États-Unis. Il s’agit ni plus ni moins d’un système d’espionnage américain qui effectue une surveillance à grande échelle des communications mondiales. Si, à l’origine, ses objectifs étaient de lutter contre le terrorisme post-septembre 2011, PRISM récolte aujourd’hui des informations chez les propres alliés des États-Unis, notamment dans les ambassades européennes.

Les informations tirées de PRISM sont classées, c’est-à-dire que leur accès est restreint à un groupe spécifique de personnes par une loi ou un règlement (merci encore, Wikipédia, https://fr.wikipedia.org/wiki/Information_classée_secrète). Cet ensemble d’outils et de logiciels est utilisé pour recueillir des informations sur des personnes qui vivent hors des États-Unis. Il s’agit ni plus ni moins d’un système d’espionnage américain qui effectue une surveillance à grande échelle des communications mondiales. Si, à l’origine, ses objectifs étaient de lutter contre le terrorisme post-septembre 2011, PRISM récolte aujourd’hui des informations chez les propres alliés des États-Unis, notamment dans les ambassades européennes.

En 2013, le célèbre ex-consultant de la NSA maintenant lanceur d’alerte, Edward Snowden, a dénoncé ce programme et révélé au grand jour l’ensemble des pratiques d’espionnage numérique de la NSA. Il est désormais persona non grata aux États-Unis.

En conclusion à cette brève archéologie du numérique et du web qui a évoqué les éléments historiques du colonialisme numérique, il est rassurant de savoir qu’il existe des pistes de solutions pour améliorer les choses. Comme quoi?

Comme la décentralisation matérielle, logicielle et architecturale, dans la mouvance du free software, free hardware (retrait des verrous technologiques) ou free spectrum (rendre la bande passante publique);

Comme une plus grande intervention de l’État dans la décentralisation du web → mass-to-point-to-mass;

Comme la favorisation du développement d’une littératie numérique;

Comme encourager les pratiques alternatives telles la conception d’applications, de logiciels libres, etc. (opensource)

C’est en restant alerte et informé et en repensant la technologie dans la perspective d’un contrôle commun et d’une décentralisation que l’ensemble des usagers peut aspirer à une égalité numérique universelle.

Vos photos de chats en ligne en disent long sur vous.

Le terme « numérique » n’est pas un terme magique. Ce n’est pas parce qu’il accompagne un paquet de mots un peu partout qu’il règle un problème ou qu’il ajoute une précision. Un plan numérique? J’en ai trois. Des stratégies numériques? J’espère qu’elles sont plus efficaces que mes stratégies aux échecs. Une plateforme numérique? Est-ce aussi solide qu’une plateforme pétrolière ou électorale, ça? Les arts numériques? Sans doute faits avec des pinceaux virtuels. Le numérique de gestion? Bof, mettre une cravate à mon ordi, c’est pas trop mon genre. C’est ce genre d’imprécisions qui nous oblige, ici, à avoir une perspective critique sur ce terme un peu galvaudé.

De plus, associé à des concept tels que l’« intelligence artificielle », le « deep learning », le « machine learning », « big data in, gold out », le mot numérique semble s’inscrire dans un obscur procédé alchimique de transformation de la roche en or (ou de l’eau en vin, pour les épicuriens). Bref, peu de gens savent ce qui s’y passe, comment ça marche, ce que ça engage au niveau économique, ni en quoi les choses se transforment. C’est pourquoi il faut développer une littératie numérique et ce qu’on appelle les digital studies pour mieux s’outiller face à ce changement de paradigme.

Et tant qu’à adopter une perspective critique face au numérique, pourquoi ne pas se poser la question ô combien délicate : est-ce que « numérique » est le bon terme? Est-ce un terme approprié pour la génération dite des « digital natives »? Est-ce que ce ne serait pas plutôt un terme générationnel qui trahirait la génération qui l’a « inventé »… (coucou les boomers et les gen x)? Parce qu’il faut bien admettre une chose : les natifs du numérique n’emploient à peu près JAMAIS ce mot (pas juste ce mot; l’expression « fourche patibulaire » est aussi en perte de vitesse depuis 200 ans, et on voudrait bien savoir qui emploie encore le mot « billevesée »…). Intéressant constat face à cette génération qui, contrairement aux générations qui la précèdent, n’a pas été témoin des changements rapides et importants provoqués par l’arrivée du numérique.

Il est donc important de remettre en perspective l’hégémonie (ou l’autorité) du modèle numérique tel qu’il est connu. D’ailleurs, il n’y a pas un numérique, mais bien des numériques parce qu’il existe plusieurs usages numériques qu’on pourrait regrouper sous le terme plus général de numérisme (comme on parle de végétarisme ou d’écologisme). Le numérisme comme une théorie, une approche, voire une philosophie? Pourquoi pas!